Die asymmetrische Verschlüsselung spielt eine zentrale Rolle in modernen Netzwerksicherheitslösungen, insbesondere bei der Verwendung von OpenVPN. Während die symmetrische Verschlüsselung auf einen gemeinsamen Schlüssel angewiesen ist, nutzt die asymmetrische Verschlüsselung ein Schlüsselpaar, bestehend aus einem öffentlichen und einem privaten Schlüssel. Dies bietet zahlreiche Vorteile, vor allem in Bezug auf die Sicherheit und die Handhabung des Schlüsselaustauschs. Diese Anleitung wird dir helfen, die Konzepte der asymmetrischen Verschlüsselung zu verstehen und deren Funktionsweise in Bezug auf OpenVPN zu erläutern.

Wichtigste Erkenntnisse

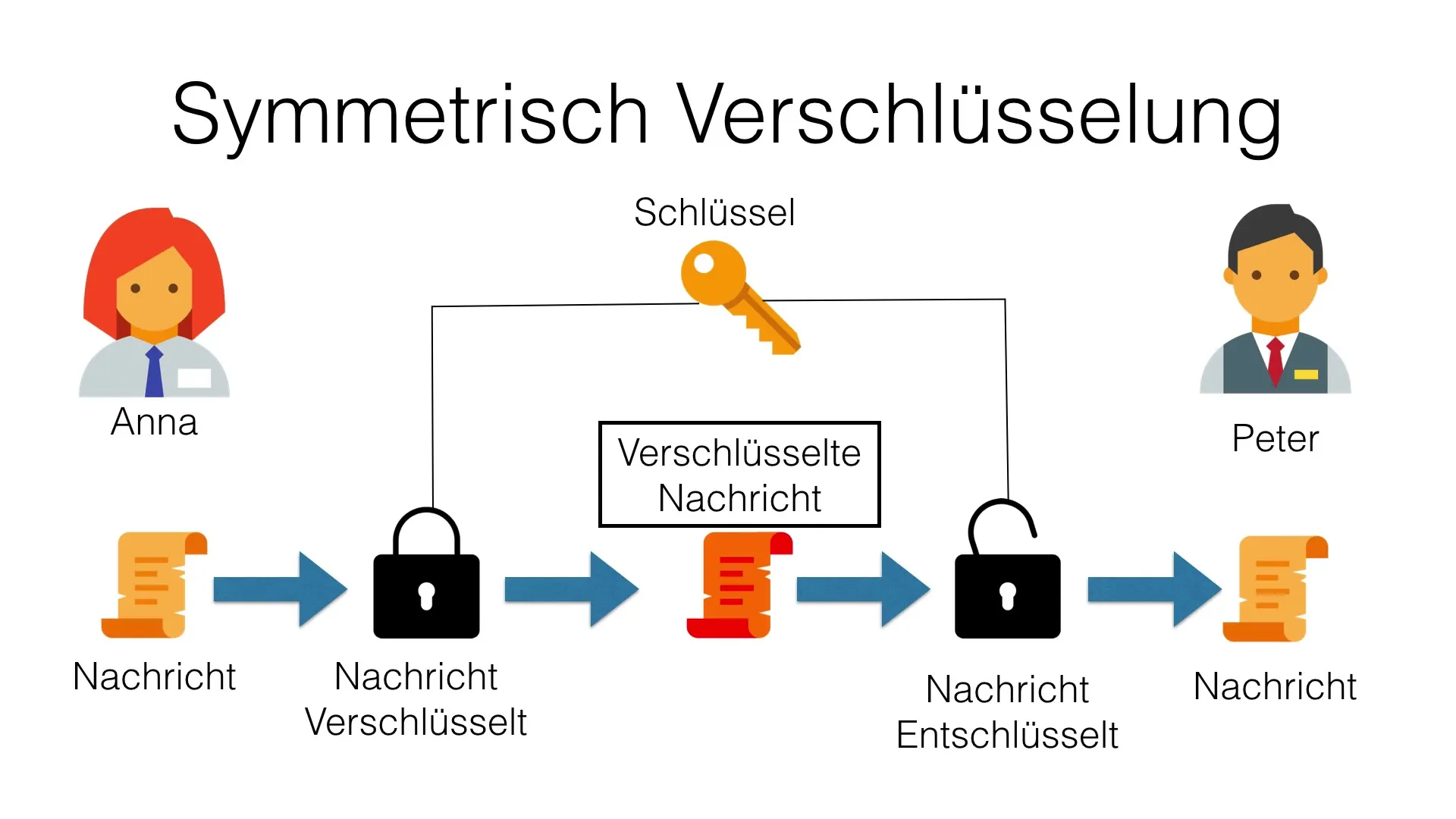

- Symmetrische Verschlüsselung verwendet einen einzigen Schlüssel für die Verschlüsselung und Entschlüsselung.

- Asymmetrische Verschlüsselung verwendet ein Schlüsselpaar: einen öffentlichen und einen privaten Schlüssel.

- Der öffentliche Schlüssel kann frei geteilt werden, während der private Schlüssel geheim bleiben muss.

- Asymmetrische Verschlüsselung löst das Problem des Schlüsselaustausches bei der symmetrischen Verschlüsselung.

Schritt-für-Schritt-Anleitung

Um die Funktionsweise der asymmetrischen Verschlüsselung genauer zu verstehen, betrachten wir die folgenden Schritte:

1. Einführung in die Schlüsselpaare

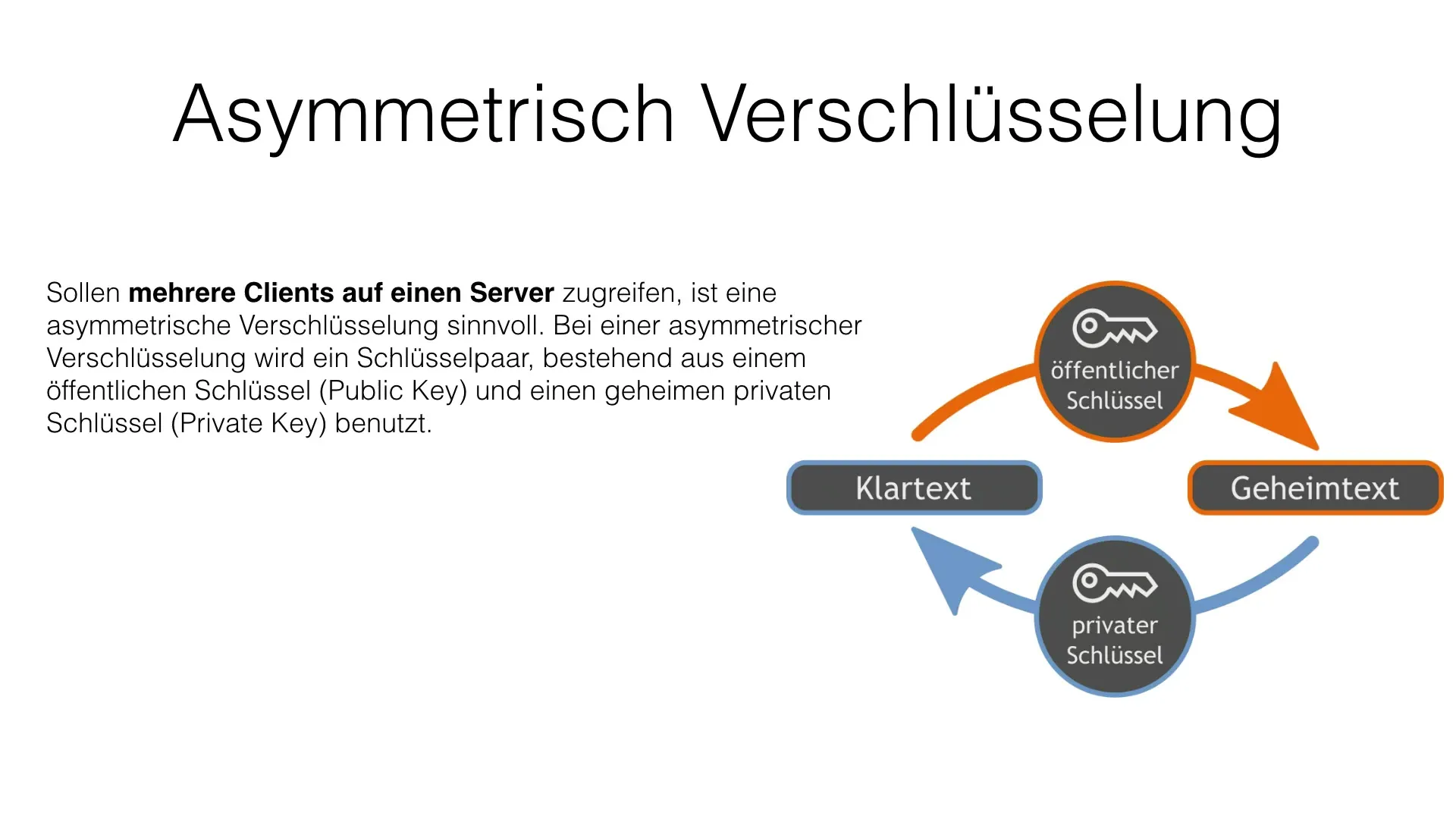

Bei der asymmetrischen Verschlüsselung gibt es zwei Schlüssel, die eng zusammenarbeiten: der öffentliche Schlüssel (Public Key) und der private Schlüssel (Private Key). Der öffentliche Schlüssel kann jedem zur Verfügung gestellt werden, während der private Schlüssel geheim gehalten werden muss.

2. Verschlüsselungsprozess

Der Verschlüsselungsprozess beginnt, indem der Klartext (die zu verschlüsselnde Nachricht) mit dem öffentlichen Schlüssel des Empfängers in geheimen Text (Ciphertext) umgewandelt wird. Nur der Besitzer des zugehörigen privaten Schlüssels kann diesen geheimen Text entschlüsseln.

3. Entschlüsselung der Nachricht

Wenn der Empfänger die verschlüsselte Nachricht erhält, nutzt er seinen privaten Schlüssel, um den geheimen Text zurück in klaren Text zu verwandeln. So bleibt die Integrität und Vertraulichkeit der Nachricht gewahrt.

4. Sicherheitsaspekte

Ein wesentlicher Vorteil der asymmetrischen Verschlüsselung ist die Sicherheit des Schlüsselaustausches. Da der öffentliche Schlüssel weit verbreitet werden kann, besteht kein Risiko, dass dieser Schlüssel während der Übertragung abgefangen wird. Der private Schlüssel bleibt sicher und schützt die Informationen des Empfängers.

5. Anwendung und Nutzen in OpenVPN

Bei der Verwendung von OpenVPN ist die asymmetrische Verschlüsselung besonders nützlich. Immer wenn ein Client sich mit einem Server verbindet, wird ein sicherer Kanal benötigt. Hierbei kommt die asymmetrische Verschlüsselung zum Einsatz, um eine sichere Verbindung zu etablieren und zu gewährleisten, dass nur autorisierte Nutzer Zugriff auf den VPN-Server haben.

6. Zertifikate und digitale Signaturen

Asymmetrische Verschlüsselung beinhaltet auch die Verwendung von Zertifikaten und digitalen Signaturen. Diese ermöglichen es, die Authentizität der Schlüssel zu überprüfen. Besonders in VPN-Umgebungen sorgt dies für zusätzliche Sicherheit, indem sichergestellt wird, dass ein öffentlicher Schlüssel tatsächlich von der Person stammt, die du erwartest.

7. Probleme der symmetrischen Verschlüsselung lösen

Ein wichtiges Ziel der asymmetrischen Verschlüsselung ist es, die Probleme der symmetrischen Verschlüsselung zu lösen. Bei der symmetrischen Verschlüsselung ist der Schlüsseltransfer oft ein Schwachpunkt, da der Schlüssel zwischen den Kommunikationspartnern sicher übertragen werden muss. Mit der asymmetrischen Verschlüsselung entfällt dieses Risiko, da jeder Nutzer seine eigenen Schlüssel hat.

8. Schlüsselaustauschverfahren

Ein bekanntes Verfahren zum Austausch der Schlüssel in der asymmetrischen Verschlüsselung ist das Diffie-Hellman-Verfahren. Dies ermöglicht es zwei Parteien, einen gemeinsamen Schlüssel über einen unsicheren Kanal zu erstellen, ohne dass sie den Schlüssel selbst austauschen müssen. Das Verfahren ist besonders relevant im Kontext von VPNs und anderen sicheren Kommunikationsprotokollen.

Zusammenfassung – Asymmetrische Verschlüsselung bei OpenVPN verstehen

Die asymmetrische Verschlüsselung bietet durch die Verwendung von Schlüsselpaaren, bestehend aus einem öffentlichen und einem privaten Schlüssel, eine sichere Methode zur Datenübertragung. Das Verfahren garantiert, dass nur der Besitzer des geheimen Schlüssels auf die Informationen zugreifen kann. Es löst die Herausforderungen der symmetrischen Verschlüsselung und bietet durch digitale Signaturen zusätzliche Sicherheitsmechanismen für den Schlüsselabgleich.

Häufig gestellte Fragen

Was ist asymmetrische Verschlüsselung?Asymmetrische Verschlüsselung verwendet ein Schlüsselpaar zur sicheren Datenübertragung, bestehend aus einem öffentlichen und einem privaten Schlüssel.

Wie funktioniert der Verschlüsselungsprozess?Der Klartext wird mit dem öffentlichen Schlüssel verschlüsselt, der nur mit dem zugehörigen privaten Schlüssel entschlüsselt werden kann.

Warum ist der private Schlüssel so wichtig?Der private Schlüssel muss geheim bleiben, da nur er die Entschlüsselung der Daten ermöglicht, die mit dem öffentlichen Schlüssel verschlüsselt wurden.

Wie wird die asymmetrische Verschlüsselung im Zusammenhang mit OpenVPN verwendet?Asymmetrische Verschlüsselung ermöglicht es OpenVPN, eine sichere Verbindung zwischen dem Client und dem Server herzustellen, indem sie den Zugriff nur autorisierten Nutzern gewährt.

Was sind Zertifikate und digitale Signaturen?Diese werden verwendet, um die Authentizität der Schlüssel zu überprüfen und sicherzustellen, dass ein öffentlicher Schlüssel tatsächlich dem vorgesehenen Nutzer gehört.