La création d'une autorité de certification (CA) est une étape essentielle lors de la configuration de OpenVPN. Dans ce guide, tu apprendras comment générer efficacement ton propre certificat racine. Les étapes suivantes t'aideront à créer et gérer les certificats de sécurité pour tes connexions réseau.

Principales conclusions

- La création d'une propre autorité de certification est fondamentale pour la création de certificats.

- Les variables doivent être correctement chargées dans l'environnement avant que tu puisses commencer à créer ton certificat racine.

- Une fois le processus terminé, tu recevras un certificat CA et une clé privée, qui sont tous deux importants pour une communication sécurisée sur le réseau.

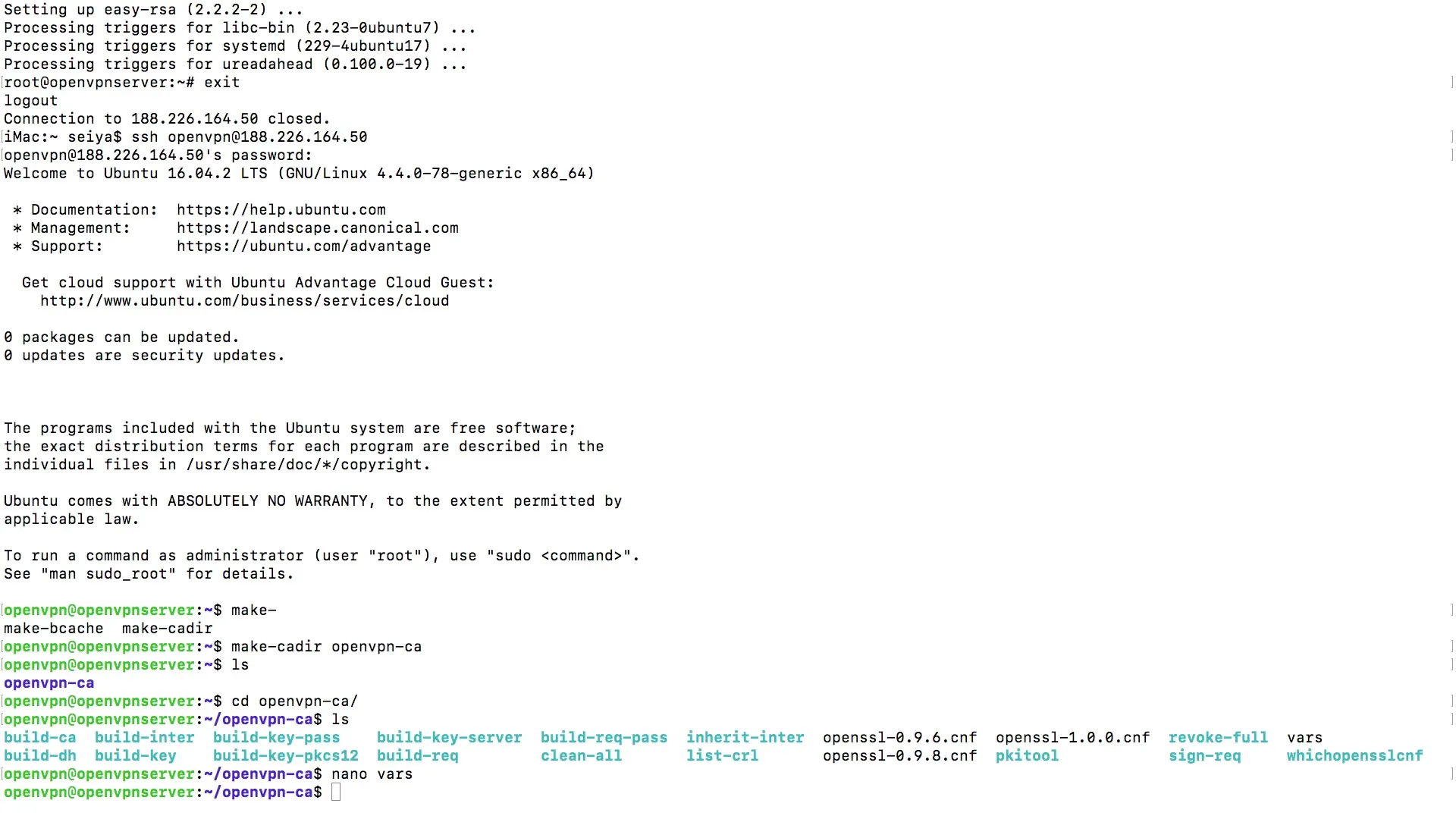

Étape 1: Préparation du serveur OpenVPN

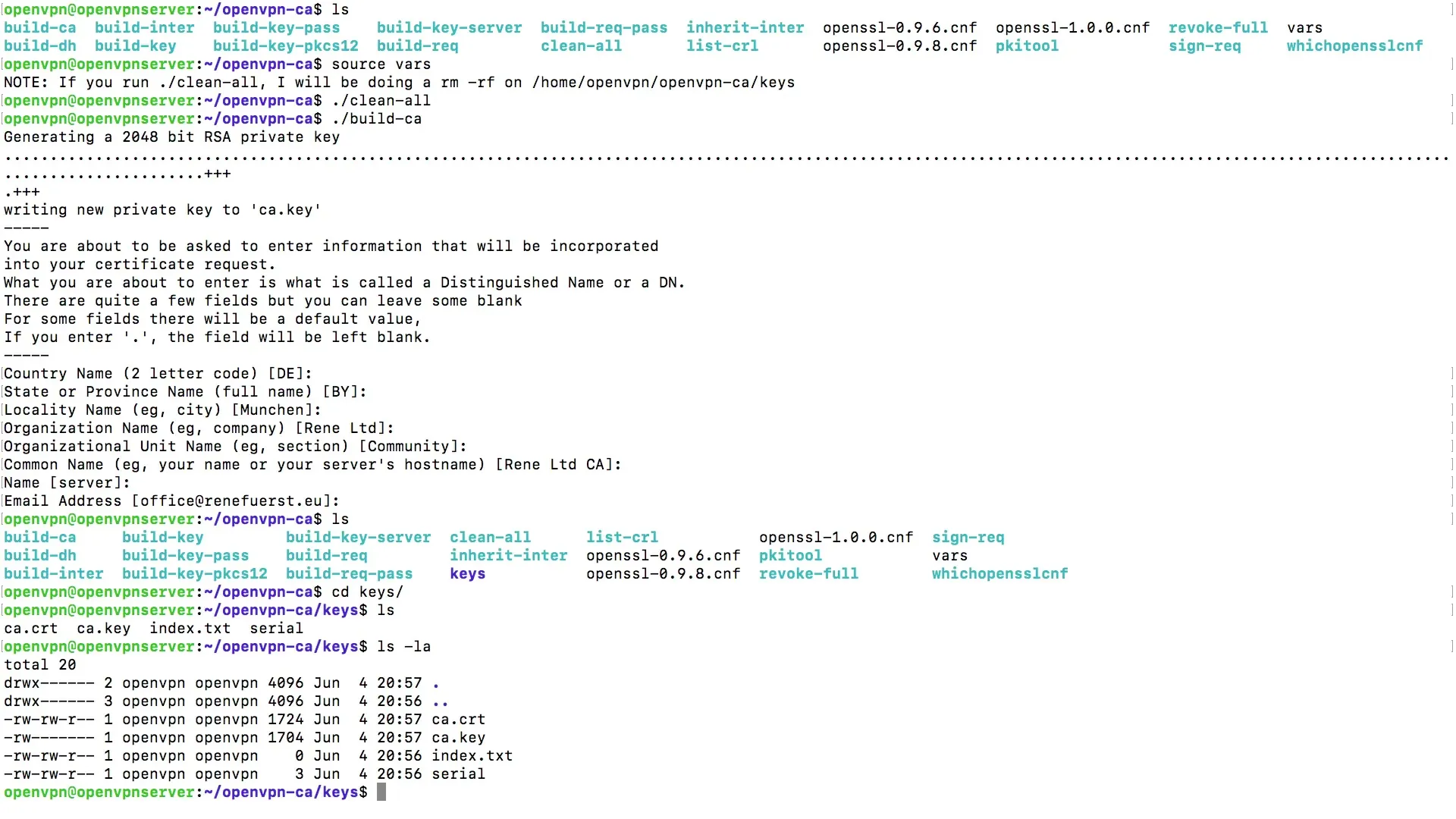

Tout d'abord, tu dois t'assurer que tu es dans le bon répertoire pour l'installation d'OpenVPN. Accède au niveau d'accueil de ton serveur OpenVPN dans le terminal.

Ici, tu devrais avoir la possibilité de voir les fichiers nécessaires pour le serveur OpenVPN. C'est important pour s'assurer que tous les scripts et variables nécessaires sont disponibles.

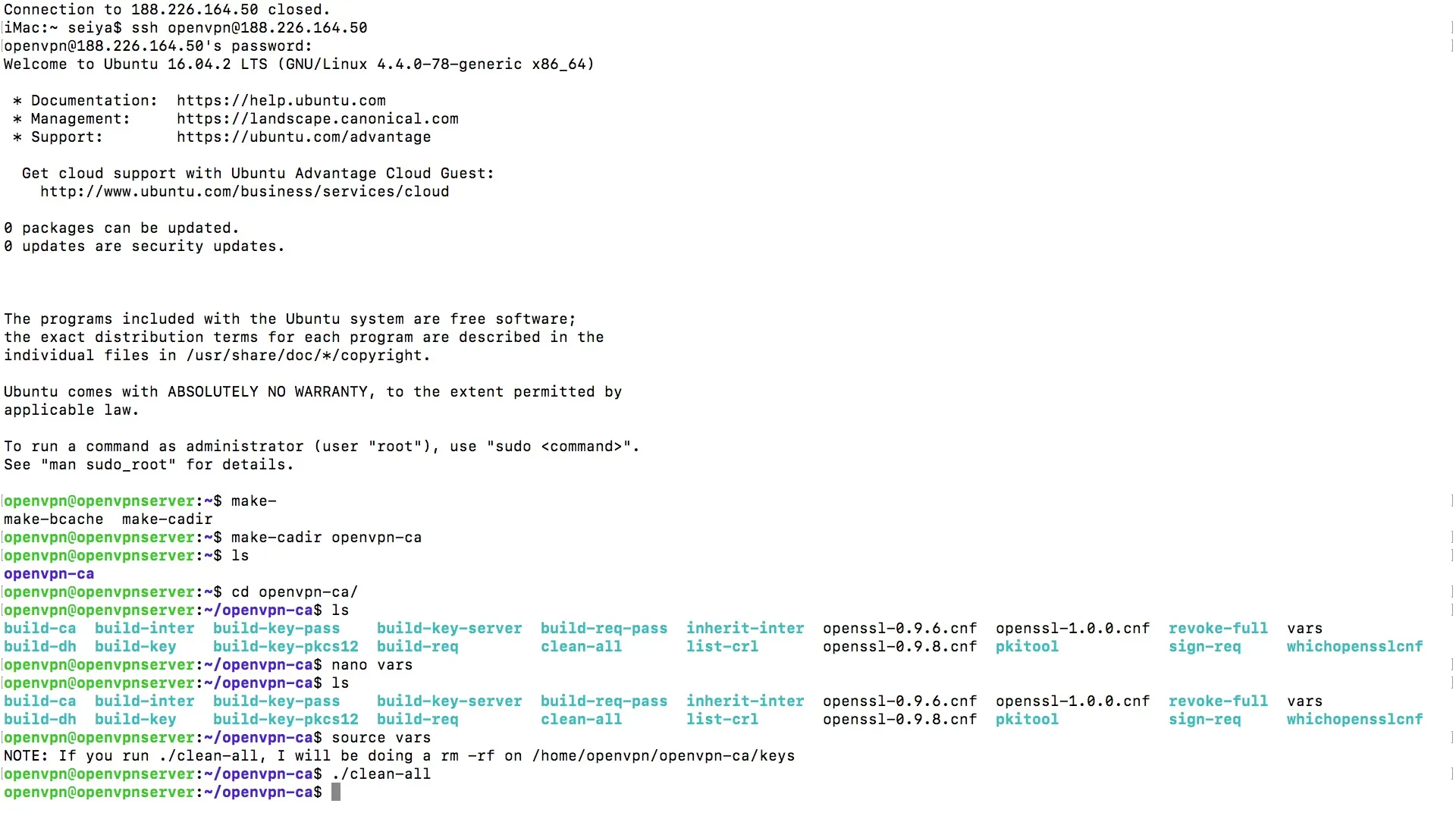

Étape 2: Chargement des variables

Pour charger les variables requises pour le processus de certification, tu dois entrer la commande source vars. Cela chargera les variables d'environnement préalablement définies dont tu as besoin pour générer le certificat racine.

De plus, tu devrais utiliser la commande clean-all pour supprimer toutes les clés précédentes dans le dossier des clés, afin de t'assurer que tu commences dans un environnement propre.

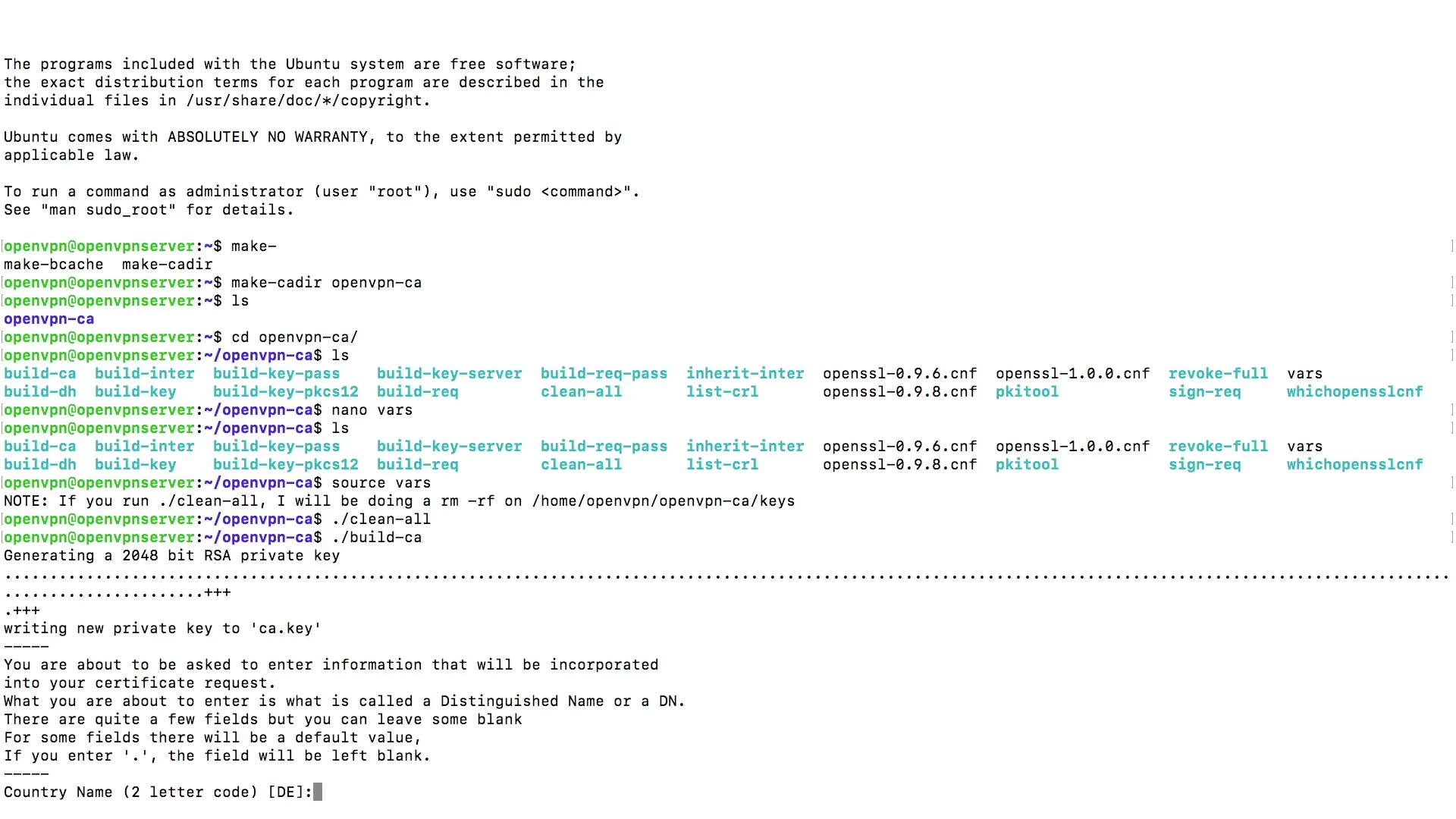

Étape 3: Démarrer le certificat racine

Commence maintenant le processus pour créer ton certificat racine en entrant la commande./build-ca. Cette commande effectuera toutes les étapes nécessaires pour initialiser le certificat.

Durant ce processus, une clé privée (Private Key) sera générée et écrite dans un répertoire spécifique. Il est crucial de garder cette clé secrète, car elle est la base de ta communication sécurisée.

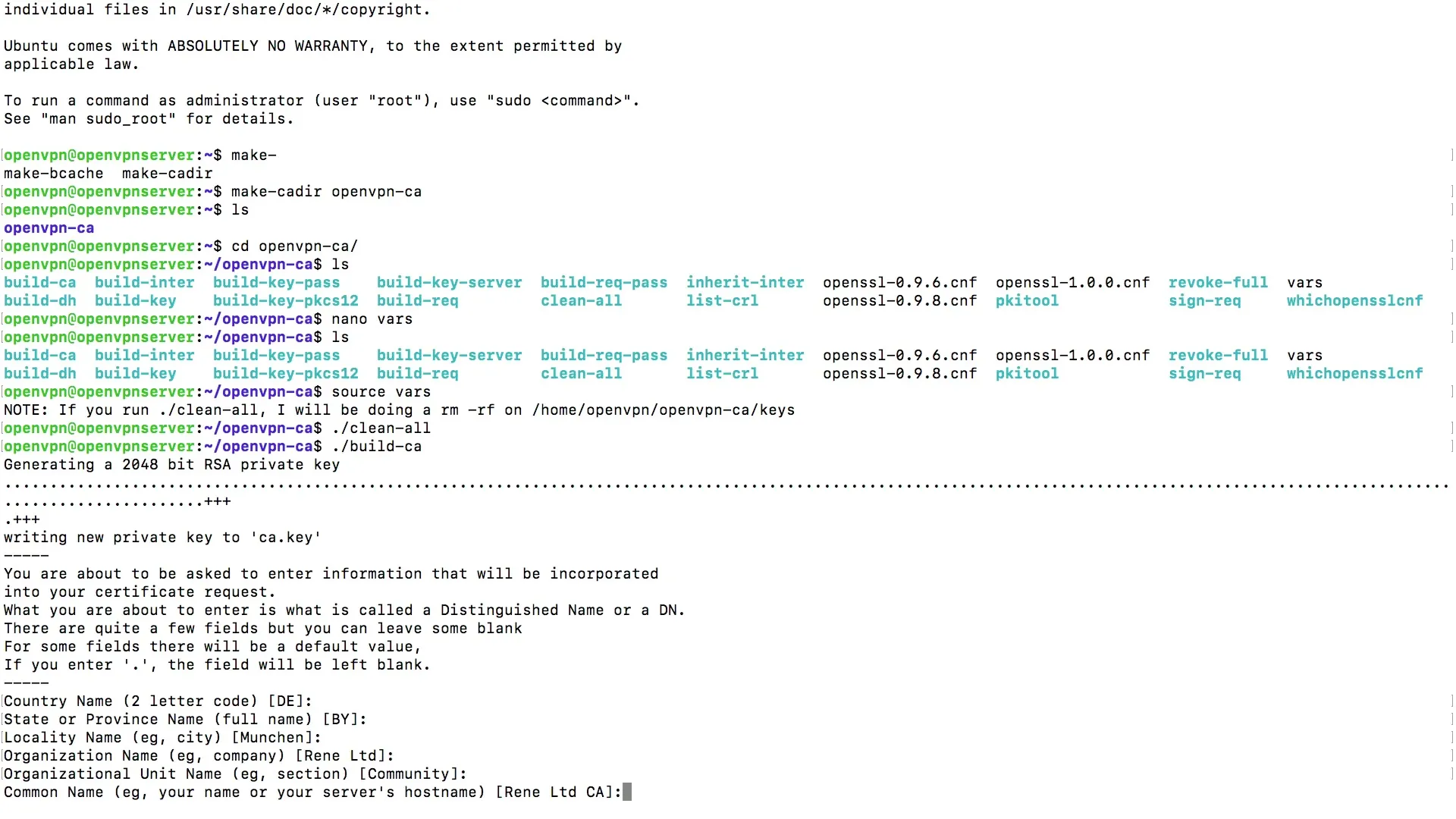

Étape 4: Saisie des variables

Pour compléter le processus, tu seras invité à entrer certaines variables. Puisque tu as déjà ajusté le fichier des variables (vars), certains champs seront automatiquement remplis. Il te suffit d'appuyer sur la touche Entrée pour accepter les valeurs prédéfinies.

À cette étape, tu peux entrer des informations supplémentaires comme le nom de ta société et l’adresse e-mail. Ces données sont utiles pour identifier les certificats et pour la traçabilité.

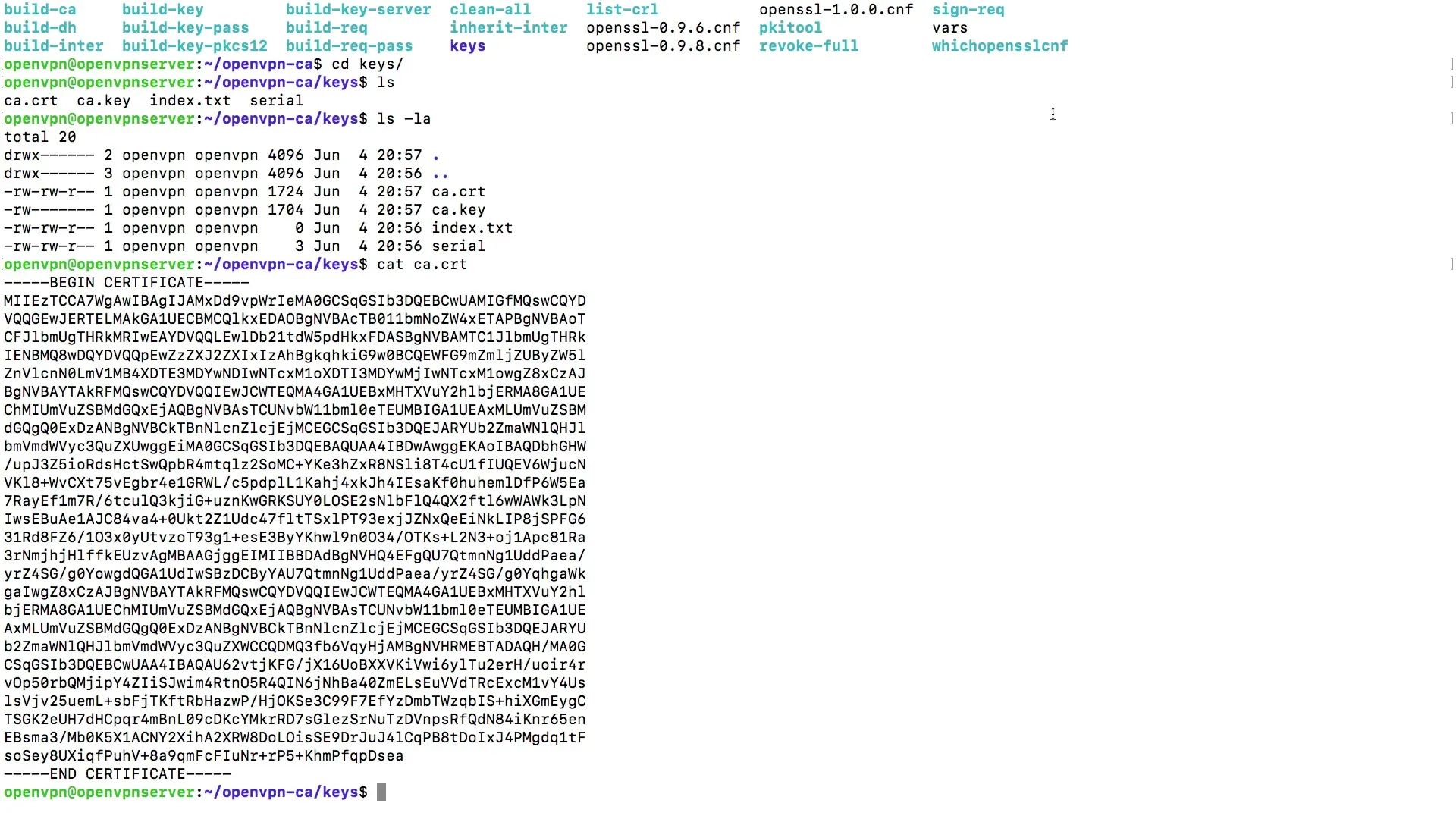

Étape 5: Vérification du certificat

Après que le processus ait été effectué avec succès, tu peux vérifier si le certificat a été créé correctement. Accède au répertoire "Keys" et assure-toi que les fichiers ca.crt et ca.key y sont présents.

Tu peux vérifier le contenu des fichiers de certificats créés avec la commande cat pour t'assurer que tout semble correct.

Étape 6: Finalisation du processus

Après la vérification, retourne dans le répertoire OpenVPN pour entreprendre les prochaines étapes nécessaires. À ce moment-là, tu es prêt pour la prochaine partie de ton projet OpenVPN.

Résumé

Dans ce guide, tu as appris comment créer ta propre autorité de certification pour OpenVPN. L'ensemble du processus comprend la préparation du serveur, le chargement des variables, la génération du certificat racine et la vérification des fichiers générés. Tu es maintenant prêt à augmenter la sécurité de ton réseau en utilisant tes propres certificats.

Questions fréquentes

Qu'est-ce qu'une autorité de certification?Une autorité de certification (CA) est une organisation qui délivre et gère des certificats numériques.

Pourquoi ai-je besoin d'un certificat racine?Un certificat racine sert à valider d'autres certificats dans un réseau et permet une communication sécurisée.

Comment puis-je protéger ma clé privée?La clé privée doit être conservée en sécurité et ne doit jamais être partagée avec des tiers.

Que se passe-t-il si j'exécute la commande clean-all?La commande clean-all supprime toutes les clés et certificats existants dans le dossier des clés, ce qui facilite la création de nouveaux certificats.